Duże, dobrze prosperujące przedsiębiorstwa to niejedyne cele cyberprzestępców. Z raportu Sophos wynika, że im mniejsza firma, tym dłużej atakujący są w stanie penetrować jej zasoby – nawet do 51 dni. Badanie wskazuje też, że do szkodliwej działalności najczęściej wykorzystywane są luki w Microsoft Exchange.

Każda godzina na wagę złota

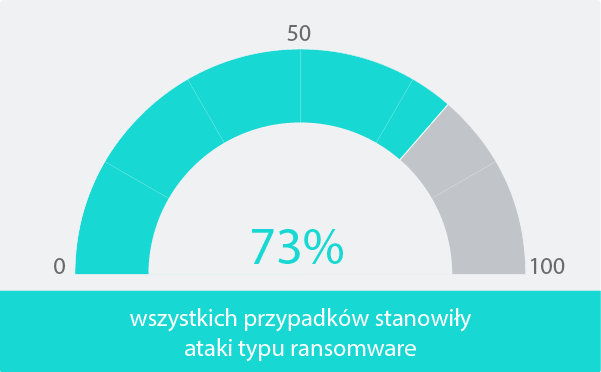

W ubiegłym roku średni czas, po którym wykryto obecność cyberprzestępców w firmowej infrastrukturze IT, wydłużył się o 36% – z 11 dni w 2020 r. do 15 dni w 2021 r. Wskazuje to, że techniki wykorzystywane przez intruzów są coraz bardziej wyrafinowane. Co więcej, zazwyczaj zostają oni zauważeni dopiero w momencie, gdy oprogramowanie ransomware, którym zainfekowany jest system, zacznie swoją szkodliwą działalność. Ten rodzaj ataku stanowił aż 73% wszystkich analizowanych w raporcie przypadków.

Mała firma, wielkie kłopoty

Według raportu Sophos cyberprzestępcy dłużej przebywają w infrastrukturze IT mniejszych firm. W przypadku przedsiębiorstw liczących do 250 pracowników, atakujący są aktywni nawet 51 dni, a w podmiotach zatrudniających od 3 do 5 tys. osób – średnio 20 dni.

Luki w powszechnie wykorzystywanym oprogramowaniu

Autorzy raportu zwracają szczególną uwagę na niezałatane luki w oprogramowaniu, takie jak ProxyShell i ProxyLogon w serwerach poczty elektronicznej Microsoft Exchange. Cyberprzestępcy wykorzystali je w blisko połowie badanych w 2021 r. przypadków. Dla porównania, tylko co dwudziesty atak nastąpił w wyniku złamanych bądź nielegalnie pozyskanych danych uwierzytelniających.

W swoim badaniu eksperci Sophos wyróżnili grupy IAB (Initial Access Brokers), zajmujące się wyłącznie pozyskiwaniem danych dostępowych do systemów firm, a następnie odsprzedawaniem ich innym przestępcom, np. udostępniającym ataki ransomware jako usługę (Ransomware as a Service, RaaS). Wraz ze wzrostem aktywności takich grup rośnie także poziom trudności wykrywania ataków. IAB bezwzględnie wykorzystują słabe punkty zabezpieczeń, szczególnie nowo wykryte luki w popularnych aplikacjach.

Nie zawsze udaje się ustalić, którędy atakujący uzyskali dostęp do danych. Dlatego specjaliści do spraw cyberbezpieczeństwa powinni zachować czujność i na bieżąco łatać luki, zwłaszcza w powszechnie używanym oprogramowaniu. Nie mniej istotne jest zabezpieczanie usług zdalnego dostępu.