Żyjemy w erze, w której dane są cenniejsze niż złoto. Pracujemy na nich codziennie. Często składają się na nie np. poufne informacje o naszych klientach, ważne statystyki, raporty finansowe i wyniki niejawnych analiz. Dane są więc najcenniejszym materiałem jaki gromadzimy na dyskach twardych naszych komputerów. Coraz częściej stają się one celem ataków, w których napastnik chce uzyskać dostęp do ich treści. Niestety, w dobie urządzeń mobilnych, podatnych na kradzieże lub zgubienie, szanse na to, że informacje dostaną się w niepowołane ręce gwałtownie wzrastają.

Wystarczy wyjęcie dysku ze skradzionego laptopa, żeby można było odczytać zawartość plików i nie ochronią nas przed tym ani programy antywirusowe, ani skomplikowane systemy nadawania uprawnień w organizacji ani nawet rozbudowany firewall. Jest tylko jeden sposób aby obronić dane przed niepowołanym dostępem i jest to ich zaszyfrowanie. To mechanizm znany od wieków, któremu teraz przyjrzymy się bliżej.

Szyfrowanie sprawia, że zmieniana jest zawartość plików bądź wiadomości w taki sposób, że ich treść jest bezużyteczna dla osoby trzeciej. Dzieje się to z wykorzystaniem klucza, którym w najprostszym wariancie może być jeden znak, wskazujący na to w jaki sposób zmieniać litery w zaszyfrowanym tekście. Oczywiście, obecnie wykorzystywane są o wiele bardziej skomplikowane klucze, których nie da się praktycznie złamać dostępnymi metodami. Następnie naszemu odbiorcy należy zapewnić jakąś wskazówkę, w jaki sposób ma dokonać procesu odszyfrowania i zrozumieć treść przekazu. To właśnie od zawsze stanowi największy problem w kryptografii – nie można przecież wysłać tego odbiorcy w formie jawnej.

Wówczas każdy, kto przechwyciłby klucz i komunikat automatycznie będzie mógł odczytać zaszyfrowany plik. W przeszłości stosowano rozwiązania polegające na korzystaniu z cyklicznych zjawisk, np. wyboru innego, ustalonego klucza na każdy dzień. Taki mechanizm zwany metodą klucza prywatnego wykorzystywała m.in. Enigma.

W dzisiejszych czasach, gdy wymiana zaszyfrowanych wiadomości następuje pomiędzy nieznanymi sobie osobami, nie ma sposobu na wcześniejsze ustalenie sposobu zakodowania treści, zatem idea szyfrowania symetrycznego (czyli metody klucza prywatnego) nie może się sprawdzić. Dlatego przy współczesnej komunikacji internetowej wykorzystujemy szyfrowanie asymetryczne – nadawca i odbiorca posługują się parą kluczy prywatnych i publicznych, które wiąże wzór matematyczny.

Zgodnie z nomenklaturą, klucz prywatny znany jest wyłącznie jego właścicielowi, natomiast klucz publiczny przesyłany jest w formie jawnej. Plik bądź wiadomość szyfrowana jest przez nadawcę za pomocą jego klucza prywatnego, a uzyskany rezultat ponownie jest szyfrowany za pomocą klucza publicznego odbiorcy. Ten z kolei może odszyfrować wiadomość za pomocą swojego klucza prywatnego, a potem klucza publicznego nadawcy. Ta forma komunikacji gwarantuje bezpieczeństwo danych oczywiście przy odpowiedniej długości klucza wyrażanej w bitach (czyli jednostkach informacji).

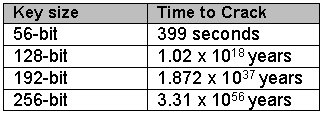

Wówczas mechanizm szyfrowania jest odporny na tzw. ataki „brute force” czyli ataki, których zadaniem jest odgadnięcie klucza, poprzez sprawdzanie kolejnych losowych sekwencji. Przy długości klucza 128 bit próby te stają się bezużyteczne, bo czas, który byłby potrzebny na odgadnięcie klucza, szacowany jest na dłuższy niż czas życia Wszechświata. Współcześnie wykorzystywane szyfry opierają się coraz częściej na kluczach o długości 256 bit.

Tabela przedstawia czas, jaki zajmie złamanie szyfrowania o danej długości, zakładając że wykorzystamy superkomputer o wydajności 10.51 petaflopsów.

Zdecydowanie większość ludzi kojarzy szyfrowanie z wojskiem, tajnymi operacjami i bardzo niewielu zdaje sobie sprawę, że z szyfrowania korzystamy na co dzień. Za każdym razem gdy przykładowo dokonujemy płatności online czy logujemy się na strony oznaczone zieloną kłódką i protokołem https:// korzystamy z szyfrowania. Również wtedy gdy odbieramy służbową pocztę elektroniczną, dane między komputerem a serwerem przesyłane są w zakodowanej formie. Zatem kryptografia jest czymś co towarzyszy nam każdego dnia. Warto pomyśleć również o tym, by wykorzystać ją do zabezpieczenia swoich danych. Dlaczego? Wystarczy spojrzeć na statystyki.

Według Ponemon Institute 86% organizacji straciło laptopa w skutek kradzieży lub zagubienia, co samo w sobie nie jest dużym i nieodwracalnym kosztem. O wiele bardziej cenne jest to co znajduje się w środku – już 1 rekord danych zawierający szczegółowe informacje o kontrahentach firmy może być wart ponad 300 zł. Biorąc pod uwagę, że na pojedynczym dysku takich rekordów może się znaleźć kilkaset lub kilka tysięcy, można obliczyć, że całkowity koszt utraconych danych wzrasta do naprawdę dużych sum.

Często zdarza się, że dane wyciekają w wyniku błędów bądź niedopatrzenia po stronie człowieka – badania z 2014 roku pokazują, że ponad połowie doświadczonych pracowników amerykańskich korporacji zdarzyło się przesłać poufne informacje przez przypadek do niewłaściwej osoby. Niestety, jak pokazują kolejne statystyki, mimo powszechnych incydentów związanych z wyciekiem danych i niepowołanym dostępem wciąż ponad 80% średnich organizacji (100 – 1000 pracowników) nie szyfruje danych w ogóle.

Brak wdrożonego szyfrowania laptopów podnosi ryzyko utraty danych lub wycieku ich na zewnątrz. Dla wielu organizacji oznacza to całkowitą utratę wiarygodności co kończy się zamknięciem działalności firmy. Oczywiste jest to, że klienci boją się zaufać firmom, które doświadczają licznych ataków, ponieważ obawiają się o bezpieczeństwo swoich danych.

Brak wdrożonych polityk szyfrowania osłabia ogólne bezpieczeństwo sieci i nie pozwala na spełnienie norm i wymogów związanych z bezpieczeństwem informacji, które swym wypływem obejmują coraz więcej organizacji.

Na chwilę obecną z tytułu niezachowania odpowiednich środków ochronnych w zakresie zabezpieczenia danych organizacje mogą spotkać się z upomnieniami i karami. Natomiast zaczynające obowiązywać w przyszłym roku Rozporządzenie Parlamentu Europejskiego i Rady (UE) 2016/679 stawia aspekt ochrony danych osobowych w zupełnie innym świetle. Rozporządzenie General Data Protection Regulation (GDPR) to nowe regulacje które podnoszą poziom bezpieczeństwa danych dla wszystkich obywateli EU. Muszą je respektować wszystkie organizacje które przetwarzają dane osobowe obywateli EU, a awet te które nie mają swojej siedziby w EU muszą się dostosować aby przetwarzać dane.

W ujęciu praktycznym rozporządzenie GDPR wymaga:

- Wdrożenia środków technicznych i organizacyjnych (w tym pseudonimizacji i szyfrowania)

- Szyfrowanie jest więc rekomendowanym mechanizmem ochrony danych pojawiającym się bezpośrednio w rozporządzeniu, ale i zalecanym powszechnie przez wiele organizacji zajmujących się bezpieczeństwem

- Poinformowania osób których dane zostały naruszone

- Poinformowanie należy wykonać bez zbędnej zwłoki. Jeżeli organizacja może udowodnić, że dane były zaszyfrowane, najpewniej nie będzie ponosić z tego tytułu konsekwencji

- Uiszczenia kary pieniężnej jeżeli została nałożona

- Jeżeli dane były zaszyfrowane(ich odczytanie przez osoby postronne jest niemożliwe) jest duże prawdopodobieństwo, że kara będzie znacznie niższa lub nie zostanie nałożona wcale.

Najważniejszym czynnikiem który wymusza zastosowanie się do przepisów GDPR są wysokości kar, o których dyrektywa w art. 83 pisze w następujący sposób:

Naruszenia przepisów dotyczących następujących kwestii podlegają zgodnie z ust. 2 administracyjnej karze pieniężnej w wysokości do 20 000 000 EUR, a w przypadku przedsiębiorstwa – w wysokości do 4 % jego całkowitego rocznego światowego obrotu z poprzedniego roku obrotowego, przy czym zastosowanie ma kwota wyższa.

Wobec takich obostrzeń trudno nie zastanawiać się nad wdrożeniem odpowiednich środków zapobiegawczych. Na szczęście z pomocą przychodzą nam rozwiązania Sophos.

Programem, który pozwala na spełnienie wymagań związanych z normą GDPR jest Sophos Safeguard. Sophos SafeGuard Enterprise jest kompletnym rozwiązaniem szyfrującym, które zapewnia ochronę danych – poczynając od komputerów, poprzez udziały sieciowe aż do chmury. W SafeGuardzie wyróżniane są dwa rodzaje szyfrowania – szyfrowanie dyskowe i szyfrowanie plikowe, dzięki któremu organizacja, oprócz zabezpieczenia danych na dysku przed zgubieniem bądź kradzieżą, jest w stanie wdrożyć polityki DLP (ang. Data Leak Prevention) czyli ochrony przed wyciekiem danych. Mają one kluczowe zastosowanie w przypadku wysyłania wiadomości email zawierających dane osobowe poza organizację lub wykorzystywania w firmie przenośnych USB.

Pomocne jest to, że dla szyfrowania dyskowego w Sophos SafeGuard mamy opcję szybkiego szyfrowania. Polega ona na szyfrowaniu tylko tych partii dysku, które zawierają dane, co w znaczący sposób oszczędza czas podczas szyfrowania dużych wolumenów. Szyfrowanie również odbywa się w tle, a więc ochrona danych nie ma wpływu na pracę użytkowników. Należy pamiętać, że obniżenie wydajności stacji roboczej jest jednym z kluczowych minusów jakie towarzyszą programowi szyfrującemu dane, dlatego tak istotne jest to, że SafeGuard wykonuje tę pracę transparentnie.

Oznacza to, że autoryzowani użytkownicy mogą bezpiecznie współdzielić dane znajdujące się na komputerach, jak również na nośnikach przenośnych, podczas gdy to administrator bezpieczeństwa utrzymuje wymaganą kontrolę. Ponadto, użytkownicy końcowi mogą się uwierzytelniać w sposób szybki i bezpieczny, na przykład z wykorzystaniem biometrycznych czytników linii papilarnych czy tokenów z funkcją kryptografii.

Z punktu widzenia Administratora sieci, który musi sprawować pieczę nad wszelkimi procesami informatycznymi, mocną stroną rozwiązań szyfrujących jest centralne zarządzanie, które pozwala na monitorowanie i zarządzanie całym środowiskiem szyfrowania z jednego miejsca. W SafeGuard zarządzanie to może odbywać się z poziomu konsoli instalowanej lokalnie (on – premise) ale również może odbywać się z wykorzystaniem platformy chmurowej – Sophos Central.

Wybierając ten drugi wariant, Administrator uzyskuje możliwość wymiany informacji poza poszczególnymi komponentami sieci chronionymi przez produkty Sophos (jak np. antywirus Sophos Endpoint na komputerach lub urządzenie brzegowe XG Firewall). Niezależnie jednak od sposobu zarządzania, SafeGuard konsola zapewnia bieżący status wszystkich urządzeń. Funkcje raportowania i audytowania zapewniają zgodność zarówno z wewnętrznymi politykami bezpieczeństwa firmy, jak i zewnętrznymi regulacjami, co jest szczególnie cenne w sytuacji nadchodzących zmian prawnych dla danych osobowych.

Sophos SafeGuard pozostaje zgodny z różnymi platformami sprzętowymi w tym pozwala na zarządzanie dyskami, które zostały zaszyfrowane natywnymi mechanizmami jak BitLocker czy Filevault 2. Wspiera procesory nowej generacji i nowe systemy operacyjne jak również komputery ze starszymi systemami (jak Windows Vista). Jako produkt stworzony do współpracy z użytkownikiem końcowym, umożliwia szybkie odzyskiwanie danych, nawet w przypadku gdy użytkownik zapomniał hasła, stracił możliwość uwierzytelniania lub po prostu odszedł z pracy, co znacząco oszczędza czas.

W przeciwieństwie do innych rozwiązań, Sophos Safeguard jest programem, który nie posiada żadnych „tylnych furtek” w zakresie odzyskiwania hasła. Wykorzystywany jest tu mechanizm „challenge – response” czyli „pytanie-odpowiedź” między użytkownikiem a administratorem przez telefon lub portal internetowy. Dzięki temu, że nie istnieje żaden superklucz, którymi można by odszyfrować dyski wielu użytkowników, a co za tym następuje nie ma ryzyka wycieku danych nawet jeśli dotychczasowy administrator opuści naszą organizację.

Zagadnienie nowej regulacji prawnej jest na ustach wielu przedsiębiorców zarówno w dużych jak i małych organizacjach. Zainteresowanie szyfrowaniem dysków utrzymuje się od lat, głównie ze względu na powszechny trend korzystania z urządzeń mobilnych, ale teraz możemy zaobserwować jego szczególne nasilenie.

Rozwiązanie Sophos SafeGuard możesz otrzymać za darmo na 30 dniowe testy – https://secure2.sophos.com/en-us/products/safeguard-encryption/free-trial.aspx?id=001j000000YAjQj .

Możesz również sprawdzić czy Twoja organizacja spełnia zgodność z GDPR wypełniając test na stronie Sophos – https://www.sophos.com/en-us/lp/compliancecheck.aspx.

Po więcej informacji zapraszamy do kontaktu – security@fen.pl

RODO już coraz bliżej – zapewne słyszycie i czytacie o tym Państwo codziennie. Wydawać by się mogło, że firmy są świetnie przygotowane – w końcu zmiany nadejdą już za 3 miesiące. Tymczasem okazuje się, że mimo świadomości o konieczności dostosowania, organizacje nie podejmują zbytnio działań praktycznych.

Wiele z nich będzie musiało do 25 maja wdrożyć zupełnie nowe systemy ochrony i zaprojektować bezpieczeństwo od nowa. Z tego też względu najlepiej z tym wyzwaniem radzą sobie duże firmy i korporacje. A co z mniejszymi graczami? Przecież ich także dotkną konsekwencje nieprzestrzegania przepisów. Czy jest jakiś złoty środek, który zapewni zgodność z przepisami?

Jesteśmy przeciwni sztywnym założeniom, bo wiemy, że nic tak się nie sprawdza w praktyce jak rozwiązania szyte na miarę. Nie ma też uniwersalnej recepty na sprostanie wszystkim wymaganiom związanym z wejście w życie unijnych przepisów. Ale jest produkt, dzięki któremu możecie spełnić najważniejsze, praktyczne ich założenie: wdrożenie środków technicznych i organizacyjnych (w tym pseudonimizacji i szyfrowania).

Jak wiemy- szyfrowanie jest rekomendowanym mechanizmem ochrony danych pojawiającym się bezpośrednio w rozporządzeniu, ale i zalecanym powszechnie przez wiele organizacji zajmujących się bezpieczeństwem.

W FEN wiemy, że jak szyfrowanie to tylko Sophos Safeguard. Chcemy żebyście i wy poznali technologię skutecznej ochrony a także nauczyli się ją wdrażać u swoich klientów.

[simple-author-box]